Come creare una chiave API per il vostro plugin di wordpress

- nir

- 23 Luglio 2023

- Plugin, supporto generale

- 0 Comments

Per inviare notifiche push al sito WordPress, è necessario installare il plugin web2application.

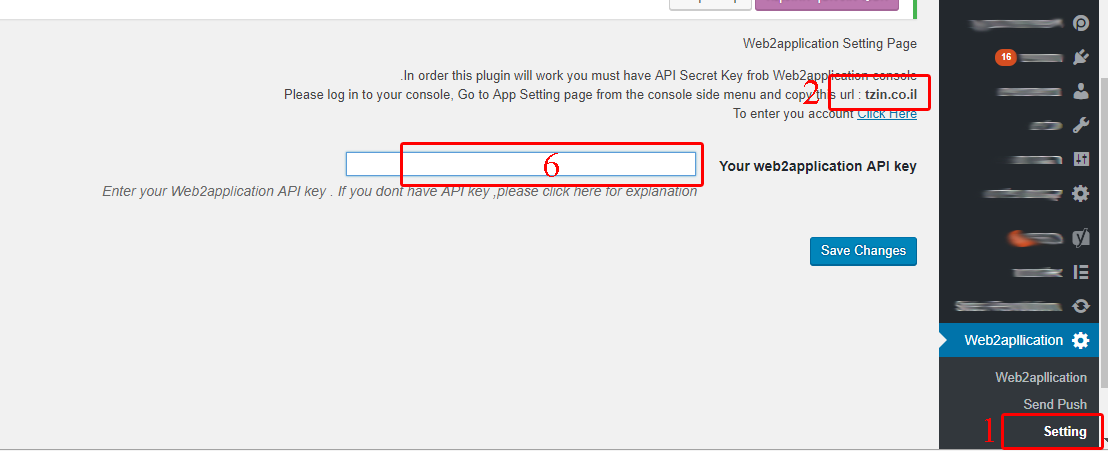

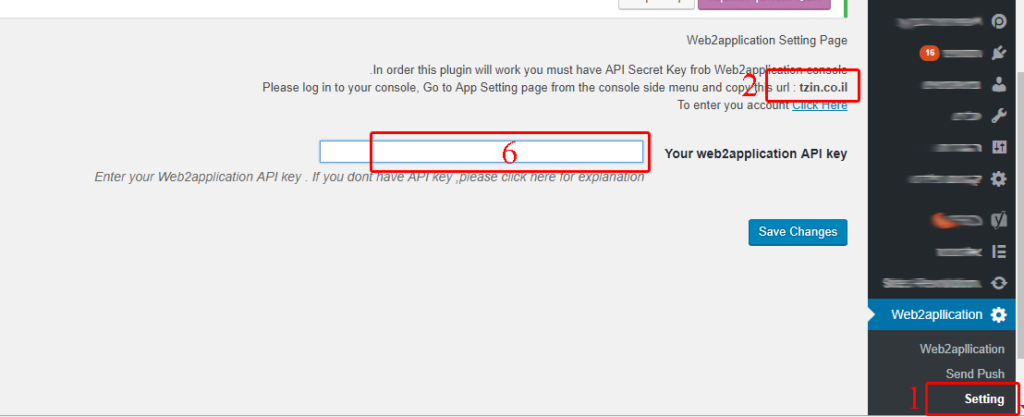

1. Dopo l’installazione, andare a “Impostazioni”.

2. selezionare e copiare l’URL che il plugin mostra “your-domain.com”.

3. accedere al proprio account web2application e andare su “Impostazione push nel menu a sinistra”.

4. Incollare o scrivere l’URL fornito dal plugin e fare clic su “Crea API”.

5. il sistema genererà una chiave API speciale per il vostro URL. Copiarlo e incollarlo nell’impostazione del plugin (numero 6 della prima immagine).

Che cos’è una chiave API?

Per identificare e autenticare un’applicazione o un utente, la chiave API è un codice unico. Un marketplace interno con etichetta bianca, ad esempio, è un sito in cui le chiavi API possono essere acquistate in blocco. Servono come token segreto per l’autenticazione e come mezzo per identificare gli utenti.

Le API (application programming interfaces) sono interfacce che aiutano lo sviluppo del software e descrivono il modo in cui le diverse parti del software lavorano insieme. Le richieste tra programmi, le modalità di creazione della chiave api e i formati di dati utilizzati sono tutti di competenza di questi sistemi. Le applicazioni IoT e i siti web utilizzano spesso questi strumenti per acquisire ed elaborare dati o consentire agli utenti di fornire informazioni. I generatori di chiavi API, ad esempio, consentono ai consumatori di ottenere chiavi API di Google o di YouTube.

L’utente, lo sviluppatore e il programma sono tutti identificati da una chiave API che viene fornita da un’applicazione quando si chiama un’API per un sito web. In genere, una chiave API viene fornita con una serie di diritti di accesso specifici per l’API a cui è collegata.

Utilizzate le chiavi API per una serie di motivi.

Le chiavi API sono spesso utilizzate per limitare l’accesso e monitorare l’utilizzo dell’interfaccia di un’API. Vengono adottate di routine misure preventive per evitare usi impropri o dannosi. Le chiavi API possono essere utilizzate per diversi scopi, tra cui:

Chiavi API di autenticazione per l’accesso al progetto

L’autenticazione degli utenti e del progetto nel suo complesso è resa possibile dall’utilizzo di chiavi API. Le chiavi API vengono utilizzate per concedere l’accesso a un progetto tramite:

Definizione del progetto

Quando si esegue una chiamata API, l’applicazione o un progetto specifico può essere identificato dalla sua chiave API. Le chiavi API, pur non essendo sicure come i token che consentono l’autenticazione, aiutano a identificare il progetto o l’applicazione che effettua la chiamata. Di conseguenza, possono essere utilizzati per limitare l’accesso e assegnare le informazioni di utilizzo a un singolo progetto…

Approvazione del progetto

Un uso frequente delle chiavi API è quello di verificare che un’applicazione sia autorizzata a fare una richiesta all’API. L’API utilizzata nel progetto sarà abilitata come parte del processo di autorizzazione.

Chiavi API di autenticazione per gli utenti

Il chiamante che richiede l’accesso all’API deve essere identificato utilizzando uno dei diversi tipi di tecniche di autenticazione. I token di autenticazione sono utilizzati sia dagli endpoint che dai server API per verificare che l’utente abbia l’autorizzazione a effettuare una chiamata e questa informazione può essere utilizzata per giudicare se approvare una richiesta.

L’autenticazione può essere effettuata utilizzando le chiavi API per i seguenti aspetti:

Autenticazione dell’utente

Confermando o autenticando l’identità dell’utente, si assicura che la persona che effettua la chiamata sia quella che dice di essere.

Autorizzazione dell’utente

Quando un utente effettua una richiesta, si verifica che sia autorizzato a farlo.

Sicurezza della chiave API

Alla luce della crescente crescita dell’IoT, la sicurezza delle API sta diventando sempre più cruciale. Le informazioni personali sensibili di un utente vengono trasmesse tra le API e le applicazioni e i sistemi con cui interagiscono. Un’API vulnerabile potrebbe quindi essere un obiettivo di alto valore per gli aggressori, che potrebbero accedere a dati cruciali e a macchine e reti tramite un’API non protetta. Di conseguenza, devono essere particolarmente sicure da attacchi come le mancanze nel controllo degli accessi, i DDoS (distributed denial-of-service), le injection e i MITM (man-in-the-middle).

L’uso di API REST è un modo standard per proteggere la vostra API, in quanto regola i dati a cui un’API può accedere attraverso un protocollo di trasferimento ipertestuale (HTTP) basato su URI (Uniform Resource Identifier). Di conseguenza, non è possibile introdurre dati dannosi in un’API.

Leave A Comment

Devi essere connesso per inviare un commento.