Como criar uma chave API para o seu plugin wordpress

- nir

- 23 de julho de 2023

- apoio geral, Plugin

- 0 Comments

Para enviar notificações push para o seu sítio WordPress, é necessário instalar o plugin web2application.

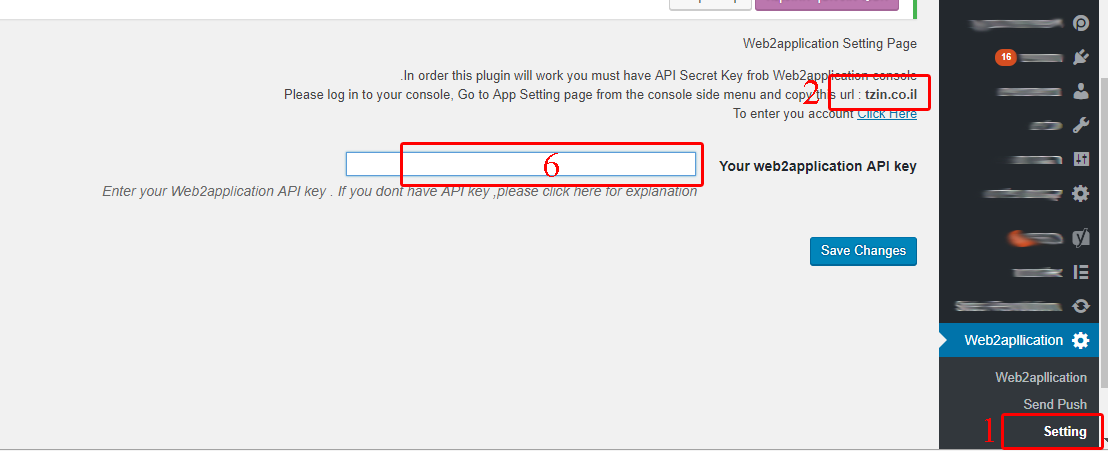

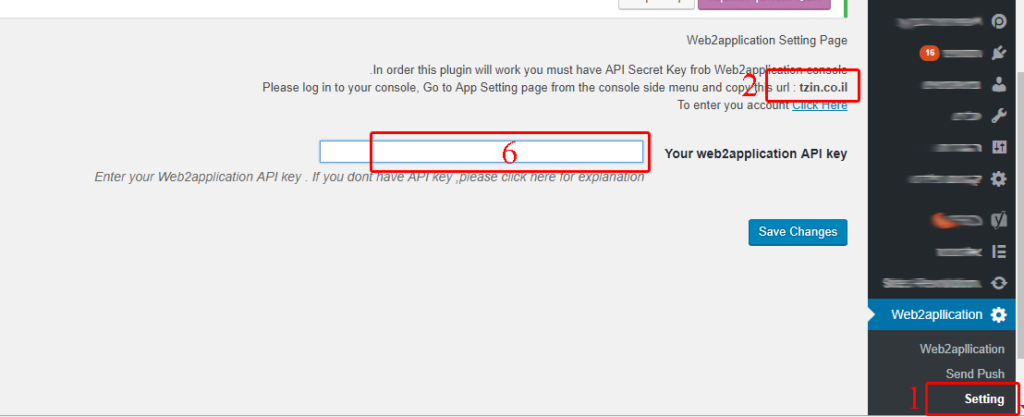

1. Após a instalação, ir para “Definições”.

2. seleccione e copie o URL que o plugin mostra “your-domain.com”.

3. Inicie sessão na sua conta web2application e aceda a “Push Setting no menu da esquerda”.

4. Cole ou escreva o URL que o plugin lhe forneceu e clique em “Create API” (Criar API).

5. o sistema irá gerar uma chave API especial para o seu URL. Copie-o e cole-o na definição do plug-in (número 6 na primeira imagem).

O que é uma chave API?

Para identificar e autenticar uma aplicação ou um utilizador, a chave API é um código único. Um mercado interno com marca branca, por exemplo, é um sítio onde as chaves de API podem ser compradas em massa. Servem como um token secreto para autenticação, bem como um meio de identificar os utilizadores.

As API (interfaces de programação de aplicações) são interfaces que ajudam no desenvolvimento de software e descrevem como diferentes partes do software funcionam em conjunto. Os pedidos entre programas, a forma de criar uma chave api e os formatos de dados que utilizam estão todos sob a autoridade destes sistemas. As aplicações IoT e os sítios Web utilizam frequentemente estas ferramentas para adquirir e processar dados ou permitir que os utilizadores forneçam informações. Os geradores de chaves API, por exemplo, permitem aos consumidores obter chaves API do Google ou chaves API do YouTube.

O utilizador, o programador e o programa são todos identificados por uma chave de API que é fornecida por uma aplicação ao chamar uma API para um sítio Web. Normalmente, uma chave de API vem com um conjunto de direitos de acesso que são específicos da API à qual está ligada.

Utilize chaves de API por vários motivos.

As chaves API são frequentemente utilizadas para restringir o acesso e monitorizar a utilização da interface de uma API. São regularmente adoptadas medidas preventivas para evitar a utilização indevida ou nociva. As chaves de API podem ser utilizadas para uma variedade de objectivos, incluindo:

Chaves da API de autenticação para o início de sessão do projeto

A autenticação dos utilizadores e do projeto como um todo é possível através da utilização de chaves API. As chaves API são utilizadas para conceder acesso a um projeto através de:

Definição do projeto

Ao efetuar uma chamada à API, a aplicação ou um projeto específico pode ser identificado pela sua chave de API. As chaves de API, embora não sejam tão seguras como os tokens que permitem a autenticação, ajudam a identificar o projeto ou a aplicação que faz a chamada. Por conseguinte, podem ser utilizados para restringir o acesso e atribuir informações de utilização a um único projeto…

Aprovação do projeto

Uma utilização frequente das chaves de API é verificar se uma aplicação está autorizada a efetuar um pedido à API. A API utilizada no projeto será activada no âmbito do processo de autorização.

Chaves da API de autenticação para utilizadores

O autor do pedido de acesso à API deve ser identificado através de um de vários tipos diferentes de técnicas de autenticação. Os tokens de autenticação são utilizados pelos pontos de extremidade e pelos servidores de API para verificar se o utilizador tem permissão para fazer uma chamada, e esta informação pode ser utilizada para decidir se aprova ou não um pedido.

A autenticação pode ser efectuada utilizando chaves API para o seguinte:

Autenticação do utilizador

Ao confirmar ou autenticar a identidade do utilizador, garante-se que a pessoa que faz a chamada é quem diz ser.

Autorização do utilizador

Quando um utilizador faz um pedido, este verifica se tem autorização para o fazer.

Segurança da chave API

Tendo em conta o crescimento crescente da IoT, a segurança das API está a tornar-se cada vez mais crucial. As informações pessoais sensíveis de um utilizador são transmitidas entre as API e as aplicações e sistemas com que interagem. Uma API vulnerável pode, por conseguinte, ser um alvo de elevado valor para os atacantes, que podem obter acesso a dados cruciais e a máquinas e redes através de uma API desprotegida. Consequentemente, devem ser particularmente seguros contra ataques como falhas no controlo de acesso, negação de serviço distribuída (DDoS), injeção e man-in-the-middle (MITM).

A utilização de APIs REST é uma forma padrão de proteger a sua API, uma vez que regula os dados a que uma API pode aceder através de um protocolo de transferência de hipertexto (HTTP) baseado no identificador uniforme de recursos (URI). Consequentemente, não podem ser introduzidos dados prejudiciais numa API.

Leave A Comment

Você precisa fazer o login para publicar um comentário.